دانلود شبیه سازی مقاله تشخیص حملات در شبکه حسگر بی سیم با الگوریتم ژنتیک

| عنوان فارسی |

تشخیص حملات در شبکه حسگر بی سیم با استفاده از الگوریتم های ژنتیک |

| عنوان انگلیسی |

Detecting Attacks in Wireless Sensor Network Using Genetic Algorithms |

| کلمات کلیدی |

شبکه حسگر بی سیم؛ تشخیص حمله؛ الگوریتم ژنتیک؛ تابع فازی؛ انرژی |

| درسهای مرتبط |

مهندسی کامپیوتر |

| تعداد صفحات انگلیسی : 6 | نشریه : Semantic Scholar |

| سال انتشار : 2014 | تعداد رفرنس مقاله : 7 |

| فرمت مقاله انگلیسی : PDF | نوع مقاله : ISI |

| آیا این مقاله برای بیس پایان نامه مناسب است؟ : بله | آیا این مقاله برای ارائه کلاسی مناسب است؟ : بله (این محصول دارای پاورپوینت 13 اسلایدی برای ارائه کلاسی هست) |

| برنامه ای که در آن مقاله شبیه سازی شده است : این مقاله در محیط متلب پیاده سازی شده است | نام مجله مقاله : Proceedings of the International conference on Computing Technology and Information Management (کنفرانس بین المللی فناوری رایانش و مدیریت اطلاعات) |

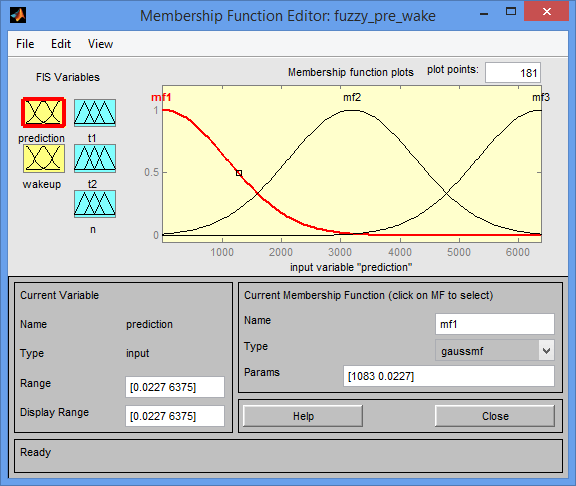

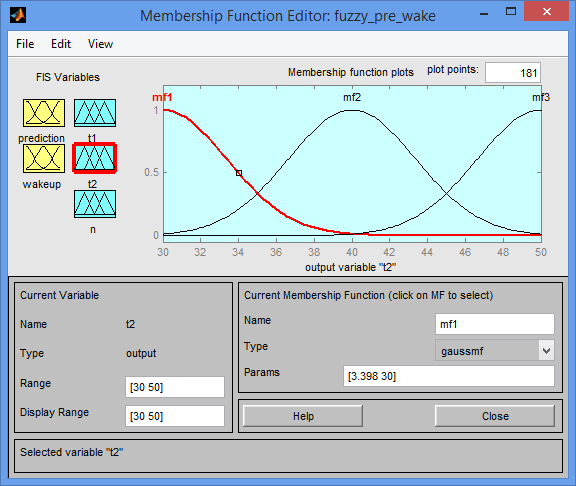

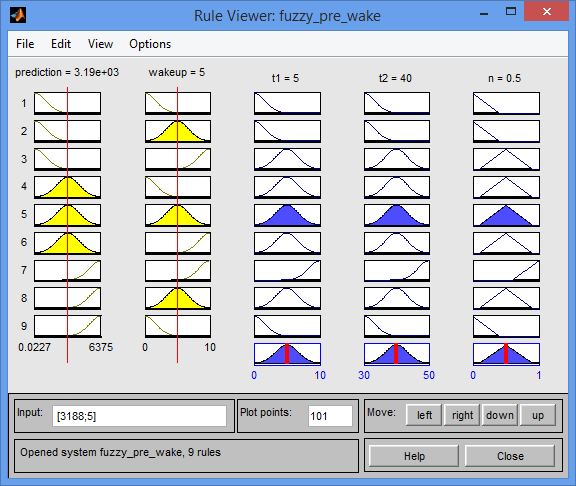

| ترجمه: دارد (ترجمه 9 صفحه ای در قالب WORD و PDF) | گزارشکار : ندارد (در یک فایل ویدئویی 3 دقیقه ای، به توضیحاتی در مورد پروژه و نحوه شبیه سازی پرداخته شده است) | شبیه سازی : دارد (4 فایل شبیه سازی در متلب با فرمت .m و یک فایل فازی با فرمت .fis) |

این مقاله در محیط متلب به صورت کامل شبیه سازی شده و در صورت خرید و دانلود مقاله شما به راحتی قادر خواهید بود از برنامه مربوطه استفاده نمایید. در صورت بروز هر گونه مشکل در نحوه ی اجرای برنامه سایت سیگمالند به مدت 24 ساعت بعد از خرید محصول، پشتیبانی آن را تا اجرای کامل برعهده دارد.

پروژه متلب تشخیص نفوذ در شبکه حسگر بی سیم

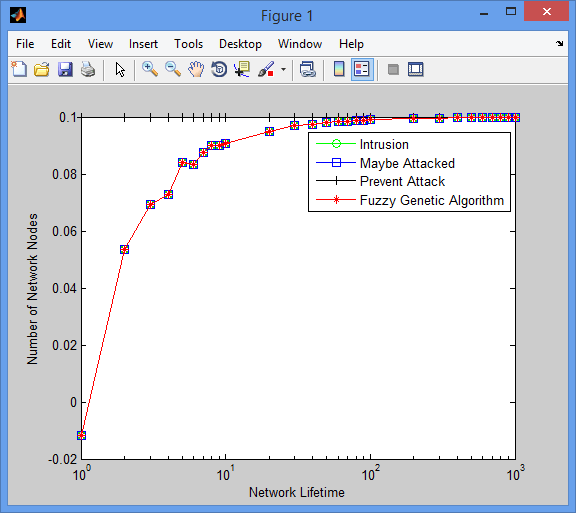

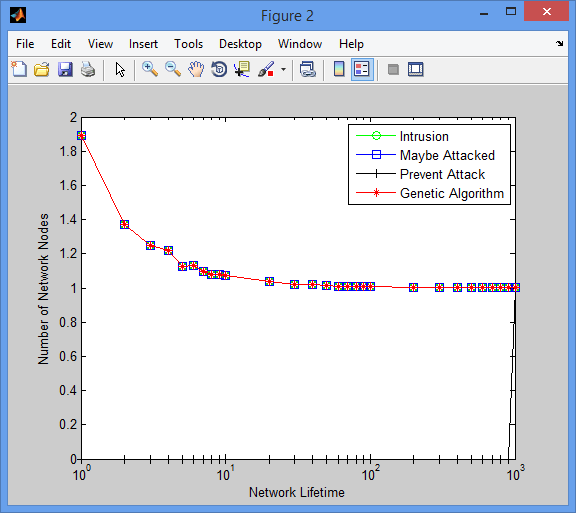

هدف این پژوهش، شناسایی تهدیدات با خوشه بندی الگوریتم ژنتیک در شبکه های حسگر خوشه بندی شده می باشد که این امر منجر به افزایش عمر شبکه خواهد شد. علاوه بر آن، مسیریابی بهینه با بکارگیری تابع فازی انجام می شود. نتایج شبیه سازی نشان می دهند که الگوریتم ژنتیک شبیه سازی شده، آشکار سازی را تسریع بخشیده است و هزینه مصرف انرژی را بهبود بخشیده است.

شبکه های حسگر، از تعداد زیادی گره حسگر تشکیل شده که برای گردآوری و پردازش اطلاعات محیطی مورد استفاده قرار می گیرند. این گره های حسگری ریز از سه قسمت تشکیل شده اند: حسگر، پردازش کننده اطلاعات و تبادل اطلاعات (در فرمت بی سیم). امنیت، یکی از الزامات حیاتی برای بسیاری از کاربردهای شبکه های حسگر است. با این حال، با قابلیت های محدود حسگرهای هوشمند (منبع ذخیره باتری، CPU، حافظه و غیره) و محیط توسعه نامطلوب یک شبکه حسگر (بدون زیرساخت، غیرحضوری، بیسیم، موقتی و غیره)، این مسئله را بسیار چالش برانگیز می کند. مهاجم می تواند به آسانی با تبدیل داده ها، نادیده گرفتن پیام ها، مبادله انتخابی، ایجاد نویزهای مختل کننده و غیره، حمله داخلی انجام دهد. مهاجمان داخلی، برای عملکرد شبکه بسیار مخرب هستند. یک حسگر ارزان، ظرفیت حافظه و قابلیت های محاسبه محدود دارد بنابراین نمی تواند یک فایل گزارش برای ردیابی و شناسایی حمله های داخلی ایجاد کند. علاوه بر آن، بخاطر مقیاس بزرگ شبکه ها و معماری بدون زیرساخت آنها، ایستگاه مرکزی نمی تواند از داده های گردآوری شده برای شناسایی یک گره مهاجم استفاده کند. یک طرح آشکارسازی باید به صورت محلی طراحی شود و از لحاظ محاسباتی کارآمد باشد تا مصرف توان و پهنای باند را کاهش دهد. علاوه بر آن، تنها منابع مهیا برای رهگیری الگوریتم ها، فعالیت های ارتباطاتی در یک دامنه یا برد محدود است که این امر، چالش جدیدی در شناسایی مهاجم داخلی بوجود خواهد آورد. الگوریتم مورد ملاحظه باید براساس داده های محلی باشد. حمله به شبکه های حسگر بیسیم را می توان به حمله های رخ داده برروی لایه های فیزیکی، ارتباطاتی (کنترل دسترسی به محیط ها یا رابط ها)، شبکه، انتقال و کاربرد، طبقه بندی نمود. همچنین حمله ها را می توان به دو دسته داخلی و بیرونی، تقسیم کرد. کارکرد اصلی شبکه های حسگر بی سیم، حس کردن رویدادهای محیط و انتقال اطلاعات به ایستگاه مرکزی جهت پردازش بیشتر است. بنابراین، مسیر یابی، یکی از عملیات های اساسی در شبکه های حسگر است. تعدادی پروتکل مسیریابی برای شبکه های حسگر پیشنهاد شده اند. بنابراین، مسیریابی در شبکه های حسگر بیسیم، بهترین روش برای فراهم کردن امنیت و آشکارسازی حمله در این شبکه ها می باشد.

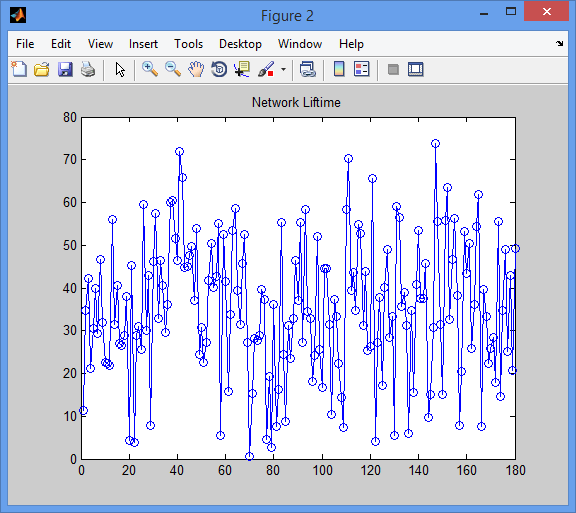

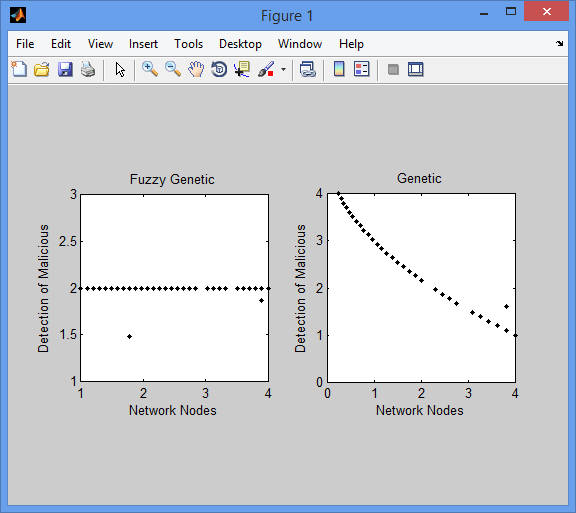

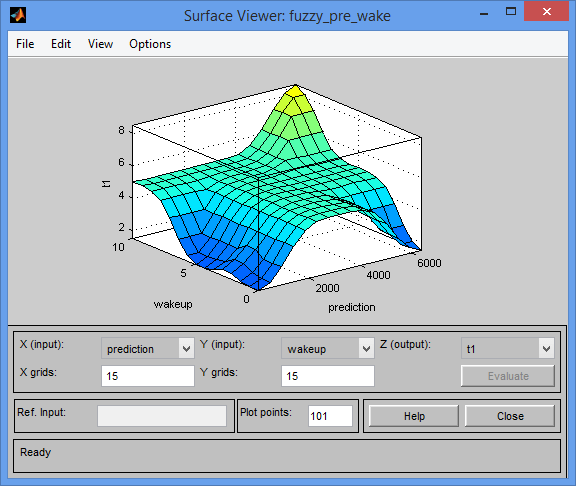

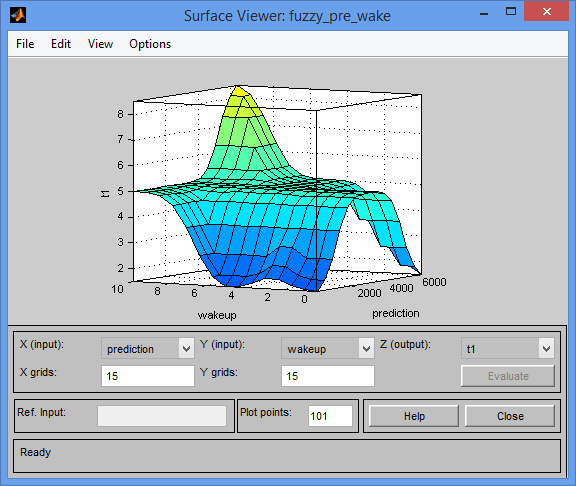

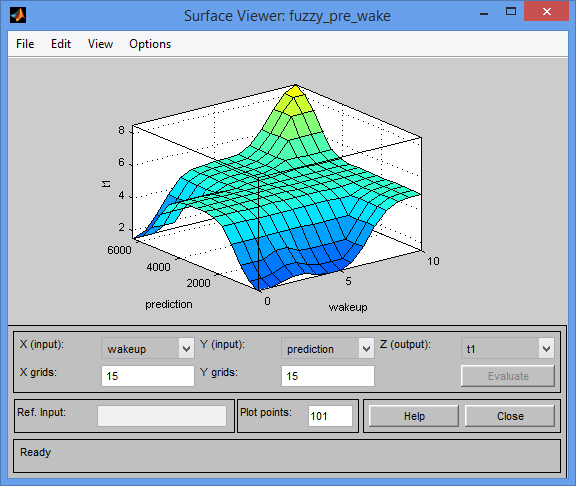

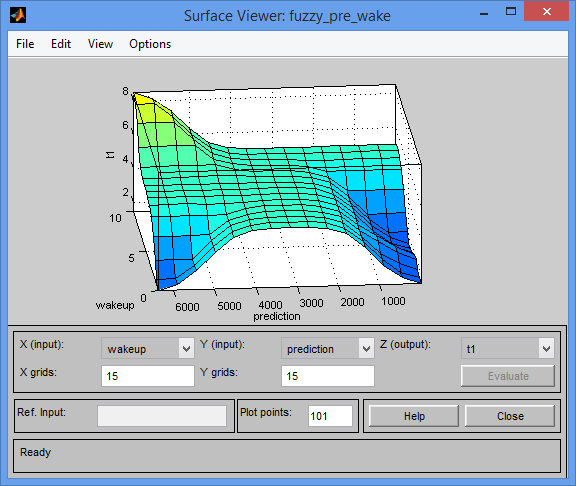

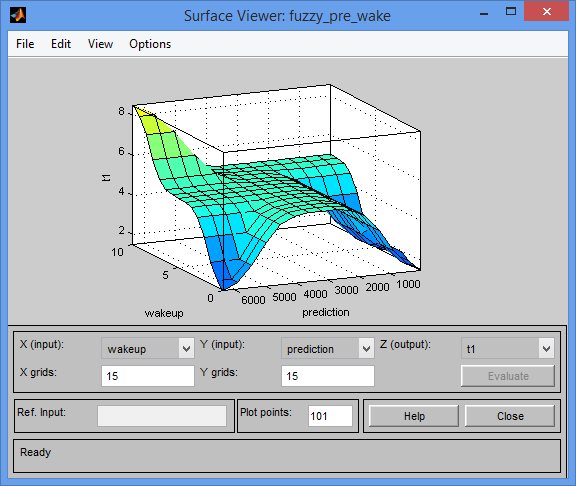

این شبیه سازی در محیط نرم افزار متلب (MATLAB) انجام شده است و در ادامه نیز تعدادی از تصاویر مربوط به خروجی شبیه سازی، قرار داده شده است:

در این پروژه، یک روش GA برای ایجاد طرح های آشکارسازی حمله، پیشنهاد داده می شود. در اینجا نشان می دهیم که خوشه بندی، روشی مناسب برای کاهش مصرف انرژی شبکه است و بر اساس آن، الگوریتم شناسایی نفوذ، پیشنهاد می شود. نتایج بدست آمده به صورت زیر خلاصه می شوند:

- بخاطر بالاسری قابل ادراک انتقال بسته در شبکه، ماهیت ایده خوشه بندی در تلفیق داده ها و کاهش ترافیک به میزان زیادی مطلوب و قابل توجه است.

- با توجه به اینکه فعالیت های امنیتی و مدیریتی در سرگروه های خوشه، هزینه زیادی دارند، نیازی به گره های حسگر دیگر برای فعال نگه داشتن این سرویس در هنگام خوشه بندی نیست. این کار به کاهش مصرف انرژی میانگین هر گره در شبکه کمک خواهد کرد.

- در روش پیشنهادی ما، برای شناسایی گره مهاجم، کل شبکه حسگر، چک و بررسی نمی شود و تنها مسیر انتخاب شده بوسیله الگوریتم فازی بررسی می شود. در نتیجه، بجای چک کردن همه آنها، فقط گره های انتخابی را مورد ملاحظه قرار می دهیم. حالت های مختلفی به صورت زیر مدنظر قرار خواهند گرفت: (1) گره دیگر، خودش را به عنوان سرشاخه، عنوان می کند، (2) یک پیام به صورت دائم و پیوسته تکرار می شود.

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.